A párizsi események és az ebből következő terrorizmus-félelem példátlan helyzetet teremtettek, körültekintő és ellenőrző légkörrel, amelyet a média és a politikai politika elkerülhetetlenül táplál.

A párizsi események és az ebből következő terrorizmus-félelem példátlan helyzetet teremtettek, körültekintő és ellenőrző légkörrel, amelyet a média és a politikai politika elkerülhetetlenül táplál. Például a mai hír az, hogy ellenőrizni akarjuk a csevegőkommunikációt, hogy megszakítsuk a terroristák közötti információcserét, akik szerint néhányan még a Playstation 4 online játékmóddal is kapcsolatba lépnek.

Amellett, hogy ez nem bizonyított, egyértelmű, hogy ha két ember kódszóval beszél, akkor a Sakk játék csevegését is felhasználhatják támadások megszervezésére.

Ha a kormányok a nemzetbiztonság érdekében bármilyen internetes kommunikációt akarnak irányítani, a magánélet tiszteletben tartásának minden jogát becsapva, akkor ezt mindenképpen megtehetik.

Ennek ellenére vannak olyan hatékony, ingyenes és könnyen használható eszközök, amelyek ellensúlyozzák az ellenőrzési műveleteket, és elrejtik az online kommunikációt, és biztonságosan védik a számítógépes bűnözők betolakodásának, kémkedésének, hackelésének és elhallgatásának minden kísérletétől, mind a kormányoktól.

Ebben a cikkben 10 biztonsági és számítógépes adatvédelmi eszközt látunk, amelyek révén az információk magán és védett módon kommunikálnak az interneten olyan magán módon, amelyet talán senkinek nem kell használniuk minden nap, amit fontos tudni, még azért is, mert ingyenesek .

1) Tor böngésző

Ha nem akarja, hogy a weboldalak tudják, kik vagyunk, ha azt akarják, hogy kutatást végezzen anélkül, hogy aggódna, hogy azok bekerülnek az előzményekbe, ha böngészni akarunk nyomkövetés nélkül a számítógépen és a külső szerverekön is, akkor csak használja a TOR böngészőt, amelyet online névtelenség, például internetes szörfözés.

Ezzel a hordozható böngészővel, amely minden Windows, Linux vagy Mac számítógépen fut, böngészhet a mély webhelyeken is, ahol egyébként leginkább illegális tevékenységek vannak.

A Tor negatív vonatkozásai egy kissé lassú kapcsolathoz kapcsolódnak, azért is, mert folyamatosan eltérítik, és azzal a ténygel, hogy a teljes névtelenség garantálása érdekében le kell mondani minden külső pluginről, beleértve a Flash-t is.

2) farok

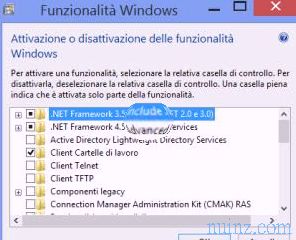

Azok, akik elhallgatást vagy behatolásbiztos számítógépet szeretnének, használhatják a Tails operációs rendszert, amely bármilyen számítógépről DVD-ről vagy USB-meghajtóra indítható (telepítés nélkül).

Ez egy Linux diszkó, amely egy sor eszközöket magába foglal, hogy minden online tevékenység privát legyen.

Ezenkívül lehetővé teszi a vírusok szempontjából veszélyes helyek felkeresését anélkül, hogy kockáztatná, hogy PC-jét veszélybe sodorják vagy megfertőzik.

A Tails volt az az operációs rendszer, amelyet Glenn Greenwald és Laura Poitras újságírók használtak, hogy kapcsolatba lépjenek Edward Snowdennel. A korábbi NSA ügynökkel, aki nagyon magánjellegű dokumentumokat tett közzé az amerikai kémkedésről.

3) alagút

Az TunnelBear az egyik legjobb program, ingyenes fiókkal, amellyel a VPN mögött böngészhet.

A VPN nagyon hatékony módszer az adatok külső cseréjének védelmére és elrejtésére az interneten.

Például a VPN elengedhetetlen, ha mindenki számára nyitott, nem biztonságos wifi hálózaton böngészünk, amelyen a forgalom elméletileg mindenki számára látható maradhat, aki el akarja szakítani.

A megfelelő eszközökkel bárki kémkedhet a kapcsolaton, és érzékeny információkat gyűjthet, például felhasználóneveket és jelszavakat, csevegéseket, online bankinformációkat és még sok minden mást.

A VPN titkosítja az adatokat a számítógépen és a számítógépről, és úgy jeleníti meg, mintha egy másik országban lenne.

A Tunnelbear nagyon egyszerűen használható és telepíthető, a Chrome-ban és okostelefon-alkalmazásként, és korlátozott felhasználásra ingyenesen használható.

Ezenkívül azok, akik véglegesen szörfözni szeretnének a VPN mögött, csak a havi 5 dollárért vásárolhatják meg a korlátlan teljes fiókot.

4) KeePass

Az egyik legnagyobb természetes sebezhetőség az internetes fiókok jelszavaival kapcsolatos.

Azok, akik könnyen emlékeznek rájuk, és azok, akik mindig ugyanazt használják minden oldalon, szörnyű hibát követnek el, és minden hackereknek átadják magukat, akik el akarnak lopni információkat.

A Keepass egy ingyenes alkalmazás a jelszavak kezeléséhez, amelyet online lehet szinkronizálni a Dropbox segítségével, amely jelszavakat generál minden weboldalhoz, így nem kell többé emlékeznie rájuk egyenként.

Csak a Keepass jelszava lesz a fejében megjegyezendő jelszó, és az egyetlen, amelyet használni kell.

5) OTR (nem rekord)

Aki szeretne beszélgetni azzal a biztosítékkal, hogy kívülről senki sem tudja elolvasni, amit küldök és fogadok, telepítheti az OTR bővítményt a Pidgin (Windows) vagy az Adium (Mac) beszélgetésekre.

Az OTR-vel minden üzenet titkosítva van, és Snowden dokumentumaiból úgy tűnik, hogy még az NSA-nek sem sikerült megkerülnie ezt a védelmet.

Alternatív megoldásként ott is az új Tor Messenger, a Tor Browser fejlesztõinek privát csevegõje

6) PGP (Elég jó adatvédelem)

Számos program és bővítmény található az e-mailek titkosításához, köztük a PGP-t is, amely jelenleg a legnépszerűbb.

A PGP úgy működik, hogy generál egy pár kulcsot, az egyik privát és titkos, a másik pedig érthetetlen nyilvánost.

Az üzenet egy személynek történő elküldéséhez a nyilvános kulcsát titkosítja.

Ehelyett a címzett a privát kulcsot használhatja az e-mail elolvasásához.

7) HTTPS mindenhol

A 3. pontban azt mondtuk, hogy az internetes forgalom védelme érdekében a nyilvános hálózaton jobb VPN-t használni.

Van azonban egy könnyebb megoldás is, egyszerűen az, hogy minden érzékeny adatot elküldünk egy https-webhelyre.

A HTTPS titkosítja a fizetési adatokat, hogy azok ne kerüljenek el az út során.

A HTTPS az a protokoll, amely titkosítja az elküldött és fogadott adatokat, és látható, hogy a hitelkártya-kifizetéseket fogadó összes oldal https-en található.

Annak elkerülése érdekében, hogy elkerüljék a híres webhelyek hamis másolatait és portálokat, és ne felejtsen el tévedni, telepítse a HTTPS mindenhol bővítményt, amely bármely böngésző egyik legnépszerűbb kiterjesztése lett.

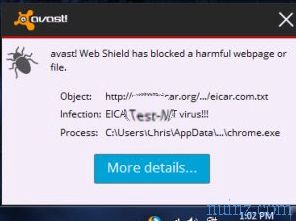

8) Malwarebytes Antimalware vagy Spybot

A PC-s biztonsági programokról szólva feltétlenül fel kell készülnie a fertőzött vagy gyanús fájlok eltávolítására, amelyeket a támadó használhat.

A Spybot Search és a Destroy, valamint a MalwareBytes az egyik leghatékonyabb számítógépes biztonsági eszköz a számítógép beolvasásához.

Javasoljuk, hogy havonta legalább egyszer használja őket, hogy megbizonyosodjon arról, hogy a számítógép ép és biztonságos-e.

9) Veracrypt

Ha el akarja rejteni a számítógépen lévő fájlokat, például dokumentumokat vagy fényképeket, hogy még a rendõrség sem tudja visszaszerezni azokat anélkül, hogy megismerné a kulcsot a visszafejtéshez, akkor használhatja ezt a Veracrypt programot, amely a TrueCrypt hamvaiból született, amelyet ehelyett megszakítottak.

A VeraCrypt titkosított mappák létrehozására szolgáló program, amely szintén képes titkosítani egy teljes merevlemezt, egy partíciót vagy külső lemezt vagy USB-meghajtót.

A VeraCrypt az AES titkosítási szabványt használja, amellyel az Egyesült Államok kormánya védi titkos dokumentumait.

10) Jel

Az okostelefonok és az üzenetküldés helyett beszéltünk, egy másik cikkben láttuk az alkalmazásokat a csevegésre és a biztonságos és magánkézbeszélésre.

A Signal az egyik leghatékonyabb alkalmazás az Android és az iPhone számára, amely képes titkosítani a csevegő kommunikációt, az elküldött fájlokat és akár a normál telefonhívásokat is.

Olvassa el is: 5 hiba, amely veszélyezteti a magánélet védelmét