Még mindig a kiberbiztonságról beszélünk, és miután mindenkinek azt tanácsoltuk, hogy nézze meg a Mr Robot TV sorozatot, hogy megtudja, hogyan hackerek kémkedhetnek ránk, nézzük meg a gyakorlatban, ha a számítógépünk biztonságban van-e a hackerek támadásaitól, vagy ha érzékenyek vagyunk arra, hogy kémkedjünk ügyben.

Még mindig a kiberbiztonságról beszélünk, és miután mindenkinek azt tanácsoltuk, hogy nézze meg a Mr Robot TV sorozatot, hogy megtudja, hogyan hackerek kémkedhetnek ránk, nézzük meg a gyakorlatban, ha a számítógépünk biztonságban van-e a hackerek támadásaitól, vagy ha érzékenyek vagyunk arra, hogy kémkedjünk ügyben. A vírusok, vagy jobb, ha a rosszindulatú programok, a hackerek a leggyakrabban használt eszközök a számítógép megszerzéséhez, annak távoli irányításához, saját célra történő felhasználásához vagy kémkedéshez.

A Windows PC víruskeresője tehát egy olyan program, amelyet nem szabad kihagyni (és szerencsére a Windows 8 és 10 rendszerben megtalálható), míg a Mac számítógépeken egyre fontosabbá válik, mivel az Apple rendszereknek a közelmúltban is problémái voltak malware.

Mint egy másik cikkből látható, ellenőrizhető, hogy az antivírus jól működik-e a számítógép védelmében, abban az esetben, ha kétségei vannak arról, hogy nem.

Fontos annak ellenőrzése is, hogy a víruskereső automatikusan frissül minden nap, vagy szinte minden nap.

Ha nem, mert valószínűleg fizetni kell, akkor jobb, ha eltávolítja és helyettesíti az egyik legjobb ingyenes vírusölővel.

Vegye figyelembe, hogy egyes problémák a vírus tünetei a számítógépen.

A hackereket, amelyek kiszabadultak a számítógépről, az nem az antivírus, hanem egy speciális eszköz vagy program, a tűzfal, amely nélkülözhetetlen a vállalatok számára, és választható azok számára, akik otthoni számítógépet használnak.

A tűzfal, amint már említettük, lehet egy hardver eszköz, vagy egy kifejezetten dedikált számítógép vagy egy szoftver, vagy egy program, amely hasonló az antivírushoz.

A tűzfal irányíthatja a bejövő és a kimenő internetes forgalmat, esetleg blokkolhatja a kapcsolatokat és az adatokat, amelyek károsak lehetnek, vagy semmi esetre sem engedélyezettek.

A beállításoktól függően arra is fel lehet használni, hogy engedélyezze vagy blokkolja az egyes tartományok vagy alkalmazások közötti kapcsolatokat.

Más cikkekben láthattuk, hogy hogyan vezérelheti a Windowsba beépített tűzfalat, amelyek a legjobb ingyenes tűzfalak a PC-hez, és hogyan aktiválhatja a tűzfalat Mac rendszeren.

amint a magyarázat szerint a tűzfal csak akkor fontos, ha a kívülről elérhető szolgáltatások és programok aktívak maradnak a számítógépen.

Ezek hiányában alapvetően a tűzfal felesleges szinte minden normál felhasználó számára.

Általánosságban elmondható, hogy ha a számítógépen valóban nagyon érzékeny és fontos adatok vannak az emberek személyes adataival kapcsolatban, akkor a Windows rendszerbe beépített tűzfal és az összes automatikus vagy a Mac (amely ehelyett alapértelmezés szerint nem aktív) tűzfala több, mint elegendő ahhoz, hogy megvédje számítógépét a külső behatolásoktól.

Ezért nem kell telepíteni egy olyan kiegészítő programot, amely tűzfalként működik, különösen akkor, ha útválasztón keresztül csatlakozik az internethez, amely önmagában már működik egy szűrővel az internetkapcsolaton.

Az aktív tűzfalon, mindig a speciális igények nélküli felhasználók 99% -ának általános esetéről beszélve, csak a bejövő kapcsolatok szűrése fontos, és nem a kimenő kapcsolatok kiszűrése.

A tűzfal létrehozása és karbantartása többnyire automatikus, és valójában nincs mit konfigurálni.

A tűzfal működésének biztosítása érdekében azonban teszteket végezhet úgy, hogy kapcsolódik bizonyos webhelyekhez, például a Gibson Research Corporation ShieldsUP! amely ellenőrzi a számítógép több mint 1000 portját, ügyelve arra, hogy egyik sem hallgassa meg.

Ha nincsenek aktív portok (vagyis ha nincsenek olyan programok, amelyek csatlakoznak az internethez és távolról várnak utasításokat, mint a rosszindulatú programok tennék), a hackerek számára nagyon nehéz lesz hozzáférést találni a szokásos behatolási módszerekkel.

A külső kémkedés lehetőségeit illetően, vagy a hackerek betolakodásának kizárásával, legalább három tényezőt kell figyelembe vennünk:

1) Olyan webhelyek kínálhatnak bennünket, amelyek mindig tudják, honnan csatlakozunk, milyen PC-vel, melyik böngészővel, és ha csalárd módon tervezzük is, akkor mely webhelyekre jártunk már korábban.

Más cikkekben is láttuk:

- Hogyan lát ránk a Google, és mit tud rólunk "> Mit tud az interneten rólunk?

- Az összes adat, amelyet a Google rólunk gyűjt

- 10 ok a leiratkozásról a Facebookról és a fő problémák.

2) Internetszolgáltatók vagy telefonszolgáltatók kémkedhetnek bennünket .

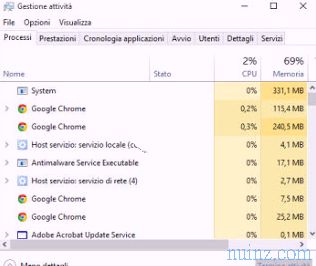

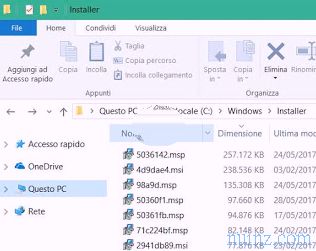

3) A számítógépen telepített programok segítségével kémkedhetnek ránk .

Ebben a tekintetben gondoskodnunk kell az Internet leginkább kitett programjának, nevezetesen a böngésző biztonságáról.

Függetlenül attól, hogy a Chrome-ot, a Firefox-ot vagy az Internet Explorer-t használja, fontos, hogy ezt mindig frissítsék a legújabb verzióra, és hogy ne tartalmazzon plug-ineket vagy bővítményeket, amelyek a sebezhetőségeket megnyithatják.

Ideális esetben, amint azt más cikkek is említik, az összes plugint el kell távolítani a böngésző biztonságosabbá tétele érdekében.

Egy általánosabb útmutatóban megismertük, hogyan lehet a böngészőt védeni a támadásoktól és a rosszindulatú programoktól

Összefoglalva: meglehetősen nehéz biztosak lenni abban, hogy számítógépünk biztonságban van a behatolásoktól és a külső kémkedéstől.

Miután csatlakozik az internethez, kivéve, ha a TOR használatával böngészi, amit csinálunk, kívülről is láthatjuk, és a számítógép természetesen továbbra is érzékeny a lehetséges behatolási kísérletekre.

Ha nincs semmi rejteni, ha megfelelően védjük webes fiókjainkat, ha folyamatosan frissítjük az antivírusokat, és nem teszünk alapvető hibákat, például véletlenszerűen kattintva kattintunk az egyes linkekre az interneten, akkor ésszerűen nyugodt lehetünk.

Végül is a hackereknek, ha el kell kötelezniük magukat a számítógépünk vagy az e-mail fiókunk megsértéséért (és mi nem tartjuk nyitva az ajtót), valóban indokoltnak kell lennie erre.

Ezért a PC biztonsági ellenőrző listájára hivatkozom, hogy ellenőrizhessük, vajon elegendő-e védelem az interneten .