Egyre több internetes kapcsolatot szűrnek és ellenőriznek, mind a nyilvános wifi-t, mind az irodában néhány nemzeti szolgáltató hálózatán.

Egyre több internetes kapcsolatot szűrnek és ellenőriznek, mind a nyilvános wifi-t, mind az irodában néhány nemzeti szolgáltató hálózatán. Az Edward Snowden által az USA-ban az interneten kicserélt összes üzenetre kémlelõ PRISM, az amerikai program által közzétett botrány szenzációs tényt mutatott, de amire egyáltalán nem vagyunk lepve: mindannyian kémkedünk arra a pillanatra, amikor bekapcsoljuk a számítógépet.

Ebben a cikkben megismerjük az összes módját, hogy megkerüljük a szűrőket, hogy elkerüljük a cenzúrát, és navigáljunk anélkül, hogy nyomokat hagynánk magunkról, hogy elfedjük saját online identitását .

Ezen módszerek egy részét korlátozhatják a nehezebb programok, például a kínai nagy tűzfal, vagy a hálózati szolgáltatók által bevezetett korlátozások.

1) A szűrők és cenzúra elkerülésének, valamint az országban letiltott webhelyeknek a legegyszerűbb módja a DNS módosítása .

Csak egyes kapcsolatok esetén meg lehet változtatni a DNS-t idegen címekkel.

A gyakorlatban a forgalom kénytelen olyan szervereken áthaladni, amelyeket az ország hatóságai nem ellenőriznek.

Ez a módszer egyáltalán nem működik az internetes maszkolásban, de ez csak egy módszer a helyi szinten blokkolt webhelyek böngészésére a DNS szintjén.

Ha többet szeretne megtudni, olvassa el az útmutatást arról, hogyan nyithatja meg Olaszországban a homályos webhelyeket a DNS megváltoztatásával

Bizonyos esetekben elegendő az ártatlan és ingyenes Google DNS-kiszolgálók használata a nemzeti szűrők megkerüléséhez.

2) Tor

Mint egy másik cikkben írták, a Tor-vel bizonyos feltételek mellett garantált az online adatvédelem.

A Tor úgy működik, hogy titkosítja a hálózatot, és véletlenszerű pontokon keresztül továbbítja a kapcsolatokat, amelyeket szinte lehetetlen követni.

Végül bármilyen webhelyet megnyithat a Tor segítségével, anélkül, hogy nyomot hagyna, elfedve az IP címet és ennélfogva az eredetét.

A Tor fő hibája a navigáció bizonyos általános lassulása, meglehetősen nehéz.

A TOR korlátozása az, hogy a teljes névtelenül történő működéshez böngészőt kell használni pluginek nélkül és külső kiterjesztések nélkül, mint például a Tor Browser.

Lásd egy másik cikkben a TOR-sel való navigációs útmutatót.

Ne feledje, hogy a Tor fejlesztői kemény csatát harcolnak olyan rezsimekkel, mint például Irán.

A Tor a talán az egyetlen olyan program, amely továbbra is működik, még akkor is, ha a szokásos VPN-k, proxyk és SSH-alagutak nem hatékonyak.

3) A VPN virtuális magánhálózatok, amelyek átirányítják az összes forgalmat a számítógépről.

Más szavakkal, ha csatlakozik egy Izlandon található VPN-hez, akkor az összes hálózati forgalmat átirányítják Izlandra, mielőtt elindul az interneten, ezért a kapcsolat címzettje, amely esetleg ez a webhely lehet, Izlandról fog hozzáférni.

Mindez egy titkosított kapcsolaton keresztül történik, amely elrejti az alábbiakat, még akkor is, ha nem rejti el magát.

A hálózati szolgáltatók, a hálózat üzemeltetői és a kormány nem láthatja, hol szörfözne, még akkor is, ha tudják, hogy titkosított VPN kapcsolatot használ.

A VPN-ket szintén gyakran használják munkához, így általában nem blokkolhatók még akkor sem, ha néhány ország, például Kína irányítja őket.

Az ingyenes VPN-k általában korlátozottak, de meglehetősen kimerítő listát talál a legjobb ingyenes VPN-ekről szóló cikkben

4) A meghatalmazottak

A proxy egy számítógép, amely a számítógép és a meglátogatni kívánt webhely között áll, így ez a webhely azt gondolja, hogy a kapcsolat a proxyból származik, nem pedig tőlünk.

A probléma az, hogy a proxyhoz való hozzáférés regisztrált marad, és megbízhatóságát nem lehet garantálni.

Ha azonban egy blokkolt webhelyen szeretne szörfözni, ez egy kényelmes, gyors megoldás, amely nem követeli meg semmi telepítését.

Az interneten anonim módon szörfözéshez használt számos meghatalmazott közül a jól ismert Hide My Ass.

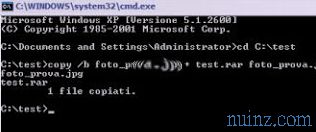

5) SSH alagút

Az SSH alagutak a VPN-hez hasonlóan működhetnek, hogy áthaladjanak a forgalomtól egy fedett út, egy alagút mentén.

Az SSH alagút létrehozása nem nehéz, de nem mindenkinek nagyon egyszerű, és bizonyos technikai készségeket igényel.

Az IP- lefedés azonban nem feltétlenül elegendő az internetes tevékenységek fedezésére .

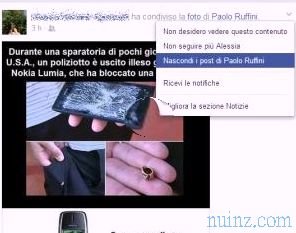

Minden regisztrációt igénylő webhelyhez hamis, de valódi és hiteles profilokat lehet létrehozni egy online szolgáltatás segítségével, amely hamis és véletlenszerű személyes adatokat hozhat létre, például a FakeNameGenerator segítségével hamis online identitást hozhat létre .

Ideiglenes és névtelen e-mail címet vagy valamilyen szolgáltatást is szükség lehet névtelen e-mailek vagy titkosított és jelszóval védett e-mailek küldésére.